Organe en perpétuelle évolution, le cerveau et son fonctionnement posent de nombreuses questions. Ainsi, les scientifiques travaillent sur la découverte du mode de création des souvenirs dans le cerveau pour pouvoir les cibler, les restaurer et les enrichir au moyen d’implants, et les technologies nécessaires existent d’ores et déjà sous la forme de dispositifs de stimulation profonde du cerveau. Néanmoins, à l’avenir, des cyberattaques pourraient exploiter des implants mémoriels pour voler, espionner, modifier ou contrôler des souvenirs humains, même si les menaces les plus extrêmes ne se profileront pas avant plusieurs décennies. Il existe donc, dans les logiciels et le matériel connectés, des vulnérabilités qu’il importe de traiter pour nous préparer aux menaces qui nous attendent, selon une nouvelle étude réalisée par des chercheurs de Kaspersky Lab et le Groupe de neurochirurgie fonctionnelle de l’Université d’Oxford.

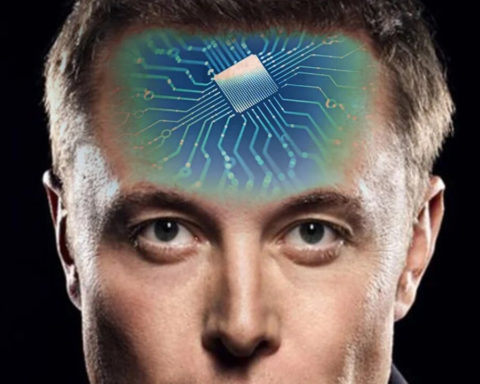

Dans la série télévisée dystopique Black Mirror, une puce implantée dans le cerveau permet aux utilisateurs dans un futur proche d’enregistrer et de rejouer tout ce qu’ils voient et entendent. Dans l’épisode « The entire history of you » de la fiction, cette capacité s’avère finalement dévastatrice. Malgré cela, une enquête récente de YouGov a révélé que 29% des téléspectateurs seraient prêts à utiliser la technologie si elle existait.

Notre désir de souvenirs est écrasant. De nos expériences personnelles les plus précieuses jusqu’aux connaissances académiques qui nous permettent de passer les examens, nos vies sont enrichies et même définies par les souvenirs que nous avons. Il s’ensuit que la perte ou le déclin de la mémoire, par exemple à la suite d’une maladie ou d’un accident, nuit à notre capacité de fonctionner normalement et à notre qualité de vie en général.

Si le scénario de Black Mirror ressemble un peu trop à de la science-fiction, il vaut la peine de noter que nous sommes déjà en voie de comprendre comment les souvenirs sont créés dans le cerveau (Source : MIT Technology Review). Des expériences ont été entreprises par la DARPA (U.S. Defense Advanced Research Projects Agency) dans le cadre de son programme d’aide au personnel militaire dont les blessures à la tête ont altéré leur capacité à former des souvenirs.

Le matériel et les logiciels nécessaires à cette fin existent également. Neurostimulateurs, implants connectés qui peuvent cibler et stimuler le cerveau afin qu’il retrouve ses fonctions, sont utilisés pour traiter les symptômes de la maladie de Parkinson et même la dépression. Dans cinq ans, nous serons peut-être capables d’enregistrer électroniquement les signaux du cerveau qui construisent les souvenirs, puis les améliorer ou même les réécrire avant de les remettre dans le cerveau.

Pour fonctionner efficacement, tout implant mémoire devra communiquer par l’intermédiaire d’un réseau sans fil avec un appareil portatif et des professionnels de la santé. Contrairement à d’autres implants, comme les stimulateurs cardiaques ou les pompes à insuline, les implants neurologiques comportent des fonctions plus complexes et sont vulnérables aux cyberattaques avec un éventail plus large de conséquences, dont l’influence éventuelle sur les pensées et les comportements d’un patient. Cela soulève donc de nombreuses questions morales, éthiques et juridiques, mais aussi d’importantes questions de cybersécurité. Comment pouvons-nous nous préparer au mieux aux menaces et aux vulnérabilités susceptibles de cibler cette évolution rapide au cours des années et des décennies à venir ? Le projet Memory Market considère que la première étape, et la plus importante, consiste à comprendre le paysage actuel et émergent de la menace, à en prendre conscience pour identifier les points les plus à risque. Des chercheurs du Kaspersky Lab et de l’Université d’Oxford ont entrepris un examen pratique et théorique de la menace que représente la neurochirurgie fonctionnelle dans le cadre des neurostimulateurs et leur infrastructure de soutien. Le présent rapport est le résultat de cette recherche.

Des implants de stimulation cérébrale, utiles à la médecine, mais vulnérables aux cyberattaques

Les chercheurs ont associé une analyse pratique et théorique afin d’explorer les vulnérabilités actuelles des implants utilisés pour la stimulation cérébrale profonde. Appelés générateurs d’impulsions implantables (IPG) ou neurostimulateurs, ces dispositifs envoient des impulsions électriques vers des cibles spécifiques dans le cerveau pour le traitement de troubles tels que la maladie de Parkinson, le tremblement essentiel, la dépression majeure ou les TOC (troubles obsessionnels compulsifs). La dernière génération en date de ces implants s’accompagne de logiciels de gestion pour les médecins comme les patients, installés sur des tablettes et smartphones professionnels. La connexion entre les différents appareils repose sur le protocole standard Bluetooth.

Les chercheurs ont établi un certain nombre de scénarios de risques existants et potentiels, dont chacun pourrait être exploité par des attaques :

• Exposition des infrastructures connectées : les chercheurs ont découvert une vulnérabilité grave et plusieurs mauvaises configurations préoccupantes dans une plate-forme de gestion en ligne très répandue parmi les équipes chirurgicales, des failles susceptibles de conduire un intrus vers des données sensibles et des procédures de traitement.

• Le transfert de données non sécurisées ou non cryptées entre l’implant, le logiciel de programmation et les réseaux associés pourrait permettre la manipulation malveillante des implants d’un patient, voire de groupes entiers de patients connectés à la même infrastructure. Il risquerait d’en résulter la modification de réglages entraînant une douleur, une paralysie ou encore le vol de données personnelles, privées et confidentielles.

• En raison de contraintes de conception, la sécurité des patients prend le pas sur celle des données. Par exemple, un implant médical doit pouvoir être contrôlé par les médecins dans les situations d’urgence, notamment lorsque le patient est hospitalisé loin de son domicile. Cela exclut l’utilisation de tout mot de passe qui ne soit pas largement connu du personnel médical. En outre, cela implique que ces implants soient dotés par défaut d’un « backdoor » (un accès dérobé).

• Comportement non sécurisé du personnel médical : des logiciels critiques conservent souvent leurs mots de passe par défaut, utilisés pour l’accès à Internet ou à des applications complémentaires téléchargées.

Des méthodes scientifiques et médicales en perpétuelle évolution, qui nécessitent un accompagnement en cybersécurité

Il est indispensable de remédier à ces vulnérabilités car les chercheurs estiment qu’au cours des prochaines décennies, des neurostimulateurs plus avancés et une compréhension plus approfondie de la formation et de la mémorisation des souvenirs dans le cerveau humain vont accélérer le développement et l’utilisation de ce type de technologies et susciter de nouvelles possibilités de cyberattaques.

Dans les cinq années à venir, des scientifiques pensent pouvoir enregistrer sous forme électronique les signaux cérébraux qui créent les souvenirs, puis les enrichir voire les réécrire avant de les réimplanter dans le cerveau. D’ici une dizaine d’années pourraient apparaître sur le marché les premiers implants commerciaux destinés à stimuler la mémoire et, dans une vingtaine d’années, la technologie pourrait avoir suffisamment progressé pour permettre une prise de contrôle poussée des souvenirs.

Parmi les nouvelles menaces qui en découleront pourrait notamment figurer la manipulation de masse de populations par l’implantation ou l’effacement de souvenirs relatifs à des événements politiques ou à des conflits, tandis que des cybermenaces « réorientées » pourraient cibler de nouvelles opportunités de cyber espionnage ou bien le vol, la suppression ou le « verrouillage » de souvenirs (par exemple pour l’extorsion d’une rançon en échange de leur déblocage).

Illustration de l’évolution possible de la technologie des implants mémoriels dans les prochaines décennies, ainsi que les cybermenaces associées.

Dmitry Galov, chercheur junior en sécurité au sein de l’équipe GReAT de Kaspersky Lab, commente : « Les vulnérabilités actuelles sont à prendre au sérieux car la technologie existant aujourd’hui préfigure ce qui verra le jour à l’avenir. Même si aucune attaque visant des neurostimulateurs n’a encore été observée, il existe des faiblesses qui ne seront pas difficiles à exploiter. Il nous faut réunir les professionnels de santé, les spécialistes de la cybersécurité et les fabricants pour étudier et corriger toutes les vulnérabilités potentielles, qu’elles soient déjà visibles actuellement ou qu’elles apparaissent dans les années à venir. »

D’autant que, selon Laurie Pycroft, chercheuse doctorale au sein du Groupe de neurochirurgie fonctionnelle de l’Université d’Oxford, « Les implants mémoriels sont une perspective bien réelle et passionnante, offrant des bienfaits considérables pour la santé. Si l’idée de pouvoir modifier et enrichir nos souvenirs à l’aide d’électrodes paraît relever de la science-fiction, elle repose sur des fondements scientifiques solides qui existent dès à présent. L’arrivée de prothèses mémorielles n’est qu’une question de temps. La collaboration afin de cerner et de traiter les risques et vulnérabilités qui arrivent, et ce alors que cette technologie est encore relativement neuve, se révèlera payante à l’avenir. »

Photo d’entête : Affiche de la saison 3 de Black Mirror

Quelque chose à ajouter ? Dites-le en commentaire.